ما یک تروجان جدید کشف کرده ایم که در مورد قربانیان خود بسیار گزینشی است.

شرکت ایده ارتباط تراشه (نماینده رسمی کسپرسکی در ایران): بیایید امروز در مورد موش ها (Rat) صحبت کنیم. نه جوندگان دم بلند، بلکه نوع دیجیتالی آن ها – تروجان های دسترسی از راه دور (Remote Access Trojan) یا RAT. این ها تروجان هایی هستند که مهاجمان از آن ها برای دسترسی از راه دور به یک دستگاه استفاده می کنند. به طور معمول، این RAT ها می توانند برنامه ها را نصب و حذف کنند، کلیپ بورد را کنترل کنند و ضربه های کلیدهای کیبورد را ثبت کنند.

در ماه می 2024، نژاد جدیدی از RAT، به نام جاسوس سامبا (SambaSpy)، در تله موش ما سرگردان شد. برای اینکه بدانید این بدافزار چگونه دستگاه های قربانیان خود را آلوده می کند و هنگامی که وارد آن شد چه کاری انجام می دهد، ادامه مطلب را دنبال کنید.

جاسوس سامبا (SambaSpy) چیست؟جاسوس سامبا یک تروجان RAT با ویژگی های غنی می باشد که با استفاده از Zelix KlassMaster مبهم سازی شده است. این کار تشخیص و تجزیه و تحلیل آن را بسیار دشوارتر می کند.

با این حال متوجه شدیم که این RAT جدید قادر به انجام موارد زیر است:

- مدیریت فایل سیستم و فرآیندها

- دانلود و آپلود فایل ها

- کنترل وب کم (Webcam)

- گرفتن اسکرین شات (Screenshots)

- سرقت رمزهای عبور

- بارگذاری افزونه های اضافی

- کنترل از راه دور دسکتاپ

- کنترل ضربه زدن به کلیدهای کیبورد

- مدیریت کلیپ بورد (Clipboard)

به نظر می رسد که SambaSpy می تواند همه این کارها را انجام دهد و یک ابزار عالی برای تبهکاران است. اما حتی این فهرست گسترده نیز کامل نیست، قابلیت این RAT ها بیشتر از موارد بالاست.

کمپین مخرب کشف شده منحصرا قربانیان را در ایتالیا هدف قرار می داد. معمولا عوامل تهدید سعی می کنند یک شبکه گسترده را برای به حداکثر رساندن سود خود ایجاد کنند، اما این مهاجمان فقط روی یک کشور متمرکز هستند. تنها کاری که کاربران در سرتاسر جهان باید انجام دهند این است که مطمئن شوند یک راه حل امنیتی قابل اعتماد بر روی دستگاه های خود دارند.

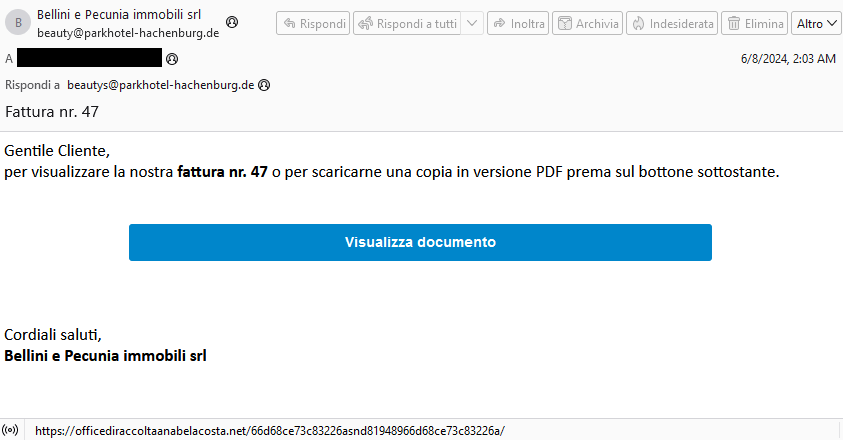

مهاجمان چگونه جاسوس سامبا (SambaSpy) را گسترش دادند؟به طور خلاصه، درست مانند بسیاری از RAT های دیگر آن را از طریق ایمیل منتشر کردند. مهاجمان از دو زنجیره اصلی آلودگی استفاده کردند، هر دو شامل ایمیل های فیشینگ می شدند که به عنوان ارتباطات از یک آژانس املاک و مستغلات بودند. عنصر کلیدی در ایمیل، یک 1CTA برای بررسی فاکتور با کلیک کردن بر روی یک لینک است.

در نگاه اول، ایمیل قانونی به نظر می رسد – با این تفاوت که از یک آدرس ایمیل آلمانی ارسال شده است، اما به زبان ایتالیایی نوشته شده است.

کلیک روی لینک، کاربران را به یک وب سایت مخرب هدایت می کند که زبان سیستم و مرورگر مورد استفاده را بررسی می کند. اگر سیستم عامل قربانی احتمالی روی ایتالیایی تنظیم شده باشد و لینک را در Edge ،Firefox یا Chrome باز کند، یک فایل PDF مخرب دریافت می کند که دستگاه او را با یک دراپر (Dropper) یا دانلودر (Downloader) آلوده می کند. تفاوت این دو بسیار کم است: دراپر بلافاصله تروجان را نصب می کند، در حالی که دانلودر ابتدا اجزای لازم را از سرورهای مهاجمان دانلود می کند.

قبل از شروع، هم دراپر و هم دانلودر بررسی می کنند که سیستم در ماشین مجازی اجرا نمی شود و مهم تر از همه، زبان سیستم عامل روی ایتالیایی تنظیم شده باشد. اگر هر دو شرایط برقرار شود، دستگاه آلوده می شود.

کاربرانی که این معیارها را ندارند به وب سایت FattureInCloud (یک راه حل مبتنی بر ابر ایتالیایی برای ذخیره و مدیریت فاکتورهای دیجیتال) هدایت می شوند. این مبدل هوشمندانه به مهاجمان اجازه می دهد تا فقط مخاطبان خاصی را هدف قرار دهند – بقیه کاربران به یک وب سایت قانونی هدایت می شوند.

چه کسی پشت جاسوس سامبا (SambaSpy) است؟هنوز مشخص نشده که کدام گروه پشت توزیع پیچیده SambaSpy قرار دارد. با این حال، شواهد غیر مستقیم نشان داده است که مهاجمان به زبان پرتغالی برزیلی صحبت می کنند. ما همچنین می دانیم که آن ها در حال گسترش عملیات خود به اسپانیا و برزیل هستند – همانطور که دامنه های مخرب استفاده شده توسط همان گروه در سایر کمپین های شناسایی شده، نشان می دهد. ضمنا، این کمپین ها دیگر شامل بررسی زبان نمی شوند.

چگونه از خود در برابر جاسوس سامبا (SambaSpy) محافظت کنید!نکته کلیدی این داستان، روش آلودگی است که نشان می دهد هر کسی، در هر جایی، به هر زبانی صحبت می کند، می تواند هدف کمپین بعدی باشد. برای مهاجمان، واقعا مهم نیست که چه کسی را مورد هدف قرار می دهند، همچنین جزئیات طعمه فیشینگ هم مهم نیست. امروز ممکن است فاکتوری از یک آژانس املاک باشد؛ فردا اطلاعیه مالیاتی؛ و فردای آن روز بلیط هواپیما یا کوپن مسافرتی.

در اینجا چند نکته و توصیه وجود دارد که به شما کمک می کند از جاسوس سامبا در امان بمانید:

- قبل از اینکه دستگاه شما علائم آلودگی را نشان دهد، آنتی ویروس اورجینال کسپرسکی پریمیوم (Kaspersky Premium) را نصب کنید. این آنتی ویروس به طور قابل اعتمادی هم جاسوس سامبا و هم سایر بدافزارها را شناسایی و خنثی می کند.

- همیشه مراقب ایمیل های فیشینگ باشید. قبل از اینکه روی لینکی در ایمیل خود کلیک کنید، چند لحظه از خود بپرسید: "آیا ممکن است یک کلاهبرداری باشد؟"

1- فراخوان یا کال تو اکشن (Call To Action) یک درخواست است که به کاربر می گوید برخی از اقدامات مشخص شده را انجام دهد. CTA معمولا به عنوان یک دستور یا عبارت عملی مانند "ثبت نام" یا "اکنون بخرید" نوشته می شود و عموما به شکل یک دکمه یا لینک است.