هکر های فیشینگ با استفاده از ویروس کرونا به عنوان طعمه، سعی در به دست آوردن مشخصات ایمیل شما دارند.

اول از همه ما شاهد ظهور بد افزاری بودیم که خود را در قالب فایل هایی در مورد ویروس کرونا مخفی می کرد. اکنون هم نوبت استفاده از نام این ویروس به عنوان طعمه ی فیشینگ رسیده است. به نظر می رسد هیچ حد و مرزی برای هکر ها و طراحان بدافزار ها وجود ندارد.

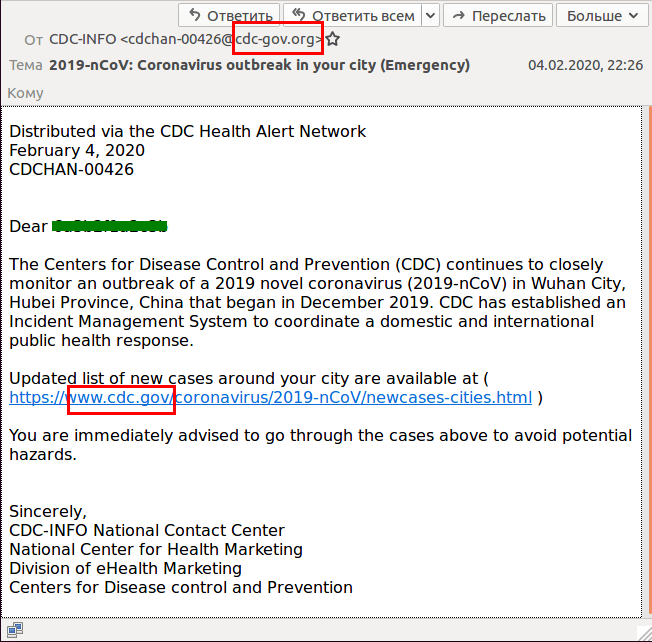

در نگاه اول به نظر می رسد که برخی این ایمیل ها به اسم "سازمان کنترل و پیشگیری از بیماری" ارسال شده اند. البته باید در نظر داشته باشید که این سازمان بیانیه هایی در خصوص این بیماری صادر می کند. ایمیل های جعلی تحت دامنه ی cdc-gov.org ارسال می شوند. این در حالی است که دامنه ی اصلی و معتبر "سازمان کنترل و پیشگیری از بیماری" cdc.gov می باشد.

کاربرانی که از این موضوع آگاهی نداشته باشند، به احتمال زیاد متوجه این تفاوت نخواهند شد.

این ایمیل های جعلی ادعا می کنند که "سازمان کنترل و پیشگیری از بیماری"، یک سیستم مدیریتی برای اطلاع رسانی در مورد ویروس کرونا در سطح ملی و بین المللی، طراحی کرده است.

این ایمیل ها کاربران را تشویق می کنند که لینک موجود در ایمیل را باز کرده و اطلاعاتی در مورد مبتلایان جدید در شهر های نزدیک کسب کنند. اگر نگاهی به لینک بیندازید، می توانید آدرس وب سایت واقعی "سازمان کنترل و پیشگیری از بیماری" یعنی cdc.gov را در آن ببینید.

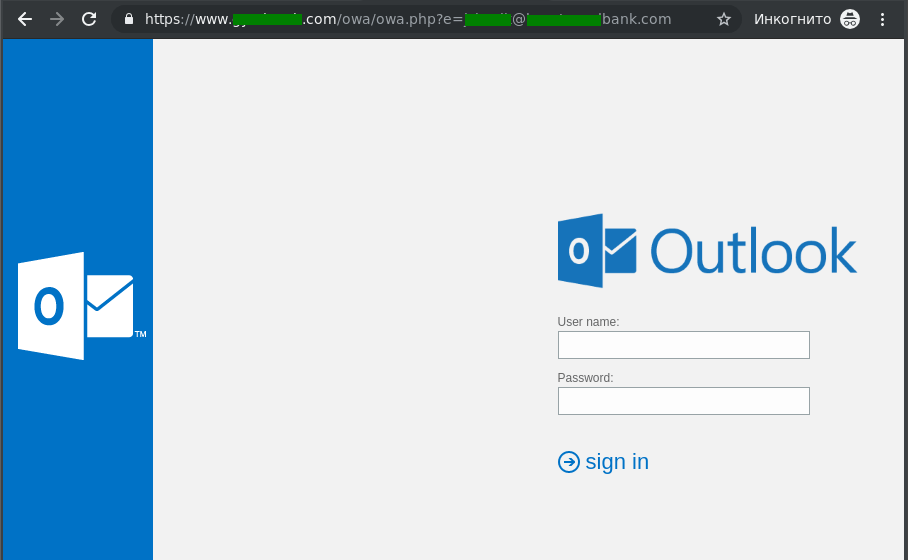

با این حال این لینک شما را به صفحه ای مشابه صفحه ی Microsoft Outlook می برد و از شما می خواهد با نام کاربری و رمز عبور خود به آن لاگین کنید.

همانطور که احتمالا حدس زده اید، این لینک هیچ ارتباطی با سرویس Outlook ندارد. در حقیقت این یک صفحه ی جعلی است که برای سرقت اطلاعات ایمیل شما طراحی شده است.

وارد کردن مشخصات کاربری خود در این صفحه شما را به هیچ صفحه ی جدیدی انتقال نخواهد داد. تنها اتفاقی که می افتد، این است که اطلاعات ورود ایمیل شما برای مجرمان ارسال می شوند. پس از آن، این مجرمان می توانند از این اطلاعات استفاده کرده و وارد ایمیل شما شوند و در صورت امکان، اطلاعات بیشتری را سرقت کنند.

راه های شناسایی فیشینگ ویروس کرونا کدامند؟

برای جلوگیری از گرفتار شدن به فیشینگ ویروس کرونا، باید به سه نکته ی بسیار مهم توجه کنید:

1 - آدرس ارسال کننده ی ایمیل: اگر این آدرس به جای "cdc.gov" به "cdc-gov.org" ختم شود، ایمیل مورد نظر از نوع فیشینگ است.

2 - URL واقعی لینک موجود در ایمیل: اگر موس خود را روی لینک مورد نظر ببرید، خواهید دید که URL واقعی این لینک با چیزی که در متن ایمیل می بینید، فرق می کند. این URL شما را به وب سایت CDC نخواهد برد.

3 - طراحی صفحه ی فیشینگ: ممکن است در نگاه اول این صفحه مشابه صفحه ی لاگین Outlook باشد، اما در طراحی آن تفاوت های وجود دارد. همچنین در نظر داشته باشید که هیچ وب سایتی به جز خود مایکروسافت نباید از شما اطلاعات ورود ایمیلتان را درخواست کند. اگر با چنین درخواستی روبرو شدید، شما قطعا با یک صفحه ی فیشینگ روبرو هستید و باید آنرا بلافاصله ببندید.

در این مثال اگر کمی دقت کنید، قطعا قادر به شناسایی یکی از مشکلات نام برده خواهید شد. با این حال حتی یک مورد هم کافی است تا موضوع را برای شما روشن کند. از کلیک کردن روی لینک ها، دانلود پیوست ها یا وارد کردن اطلاعات کاربری خودداری کنید.

ویروس کرونا اخیرا به موضوعی جذاب برای هکر ها و طراحان بد افزار ها تبدیل شده است، پس انتظار مواجه شدن با کمپین های مشابه که از ویروس کرونا به عنوان طعمه استفاده می کنند باشید.

اخیرا ما شاهد کمپین های اسپم در زمینه ی فروش ماسک های صورت بوده ایم. ماسک هایی که به اعتقاد غلط مردم راهکار اصلی مقابله با بیماری هستند.

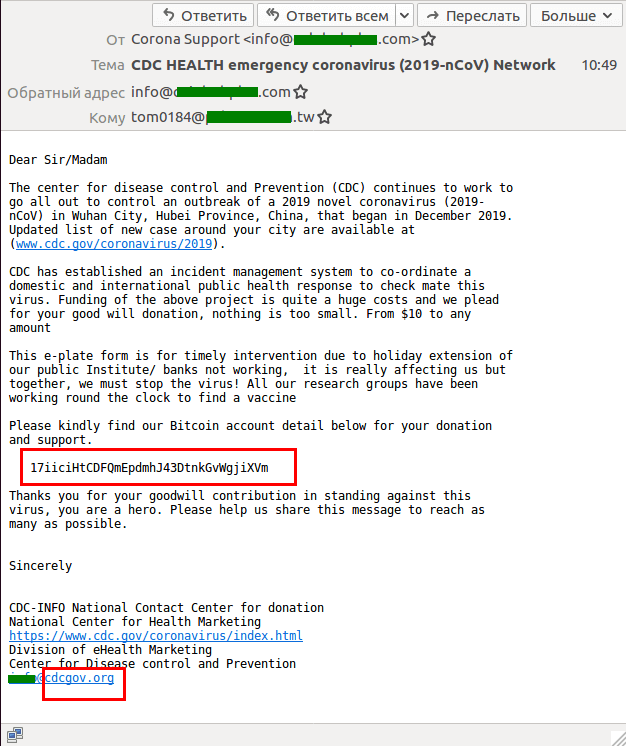

یک مورد دیگر که ما اخیرا با آن روبرو شده ایم، یک ایمیل فیشینگ دیگر تحت نام CDC است. با این تفاوت که این بار از یک دامین جعلی دیگر به نشانی cdcgov.org ارسال شده بود.

این ایمیل جدید از مخاطبان درخواست می کرد با اهدای بیت کوین، از تحقیقات پیرامون تولید واکسن این ویروس، حمایت مالی کنند.

البته که "سازمان کنترل و پیشگیری از بیماری" نیازی به بیت کوین ندارد و اصلا درخواست کمک از مردم نمی کند. با این حال انتظار می رود در آینده ی نزدیک، شاهد کلاهبرداری های بیشتری نظیر این باشیم.

چگونه از خود در مقابل فیشینگ حفاظت کنید

- توجه به جزئیات و اطلاعات دو مورد از بهترین ابزار های شما هستند. همیشه به مواردی مثل آدرس های اشتباه، دامنه هایی با خطاهای تایپی، URL هایی با لیبل های گمراه کننده و نشانه های دیگر توجه کنید.

- از سرویس های معتبر امنیتی (آنتی ویروس) ESET و یا Kaspersky استفاده کنید. این سرویس ها قادر به شناسایی و قطع دسترسی به وب سایت های فیشینگ هستند.