مجرمان سایبری می توانند به ایمیل افرادی که با آن ها مکاتبه می کنید دسترسی داشته باشند و سپس سعی کنند مکالمات شما را به سرقت ببرند.

حملات ایمیلی هدفمند به فیشینگ هدفدار و حملات سازش ایمیل تجاری (Business Email Compromise - BEC)1 محدود نمی شود. تهدید جدی دیگر، سرقت مکالمه است. به طور خلاصه، این طرحی است که در آن مهاجمان خود را وارد یک مکالمه ایمیل تجاری می کنند و به عنوان یکی از شرکت کنندگان ظاهر می شوند.

این حملات چگونه کار می کنند؟ چه باید کرد تا شانس موفقیت آن ها به حداقل برسد؟

در ادامه به تجزیه و تحلیل این موضوع می پردازیم.

مجرمان سایبری برای ورود به یک مکالمه ایمیل خصوصی، باید به صندوق پستی (Mailbox) یا حداقل آرشیو پیام دسترسی داشته باشند. ترفندهای مختلفی وجود دارد که آن ها می توانند برای رسیدن به این هدف استفاده کنند.

واضح ترین آن هک میل باکس است. برای سرویس های ابری، جستجوی فراگیر رمز عبور (Brute-Forcing)2 روش انتخابی است: مهاجمان به دنبال رمزهای عبور مرتبط با یک آدرس ایمیل خاص در مواردی که از سرویس های آنلاین نشت می کنند، می گردند، سپس آن ها را در حساب های ایمیل کاری امتحان می کنند. به همین دلیل مهم است که اولا از نام کاربری و رمز عبور یکسان برای سرویس های مختلف استفاده نکنید؛ دوما هنگام ثبت نام در سایت های غیر مرتبط با کار خود، آدرس ایمیل کاری را ندهید. یک روش جایگزین، دسترسی به ایمیل از طریق آسیب پذیری در نرم افزار سرور است.

عوامل مخرب به ندرت کنترل آدرس ایمیل کاری را برای مدت طولانی در دست دارند، اما معمولا برای دانلود آرشیو پیام ها زمان کافی دارند. گاهی اوقات آن ها در تنظیمات، قوانینی برای فوروارد ایجاد می کنند تا ایمیل هایی را که در زمان واقعی وارد میل باکس می شوند دریافت کنند. بنابراین، فقط می توانند پیام ها را بخوانند و نمی توانند چیزی ارسال کنند. اگر آن ها می توانستند پیام ارسال کنند، به احتمال زیاد سعی می کردند یک حمله BEC را انجام دهند.

گزینه دیگر بدافزار است. اخیرا یک کمپین انبوه سرقت مکالمه با هدف آلوده کردن کامپیوترها به تروجان QBot کشف شد. ایمیل هایی که مجرمان سایبری پیلود مخرب (Malicious Payload)3 خود را در آن گذاشته اند به احتمال زیاد برای قربانیان قبلی همان بدافزار QBot است (که می تواند به آرشیو پیام های محلی دسترسی داشته باشد).

اما برخی از هکرها یا اپراتورهای بدافزار لزوما خودشان برای سرقت مکالمه وارد نمی شوند - گاهی اوقات آرشیو پیام ها در دارک وب به فروش می رسد و توسط سایر کلاهبرداران استفاده می شود.

سرقت مکالمه چگونه کار می کند؟مجرمان سایبری برای یافتن مکالمات بین شرکت ها (شرکا، پیمانکاران، تامین کنندگان و...) آرشیو پیام ها را جستجو می کنند. تاریخ ها مهم نیستند - کلاهبرداران می توانند مکالمات سال های قبل را از سر بگیرند. پس از یافتن یک تبادل ایمیل مناسب، آن ها پیامی برای یکی از طرفین می نویسند و هویت شخص دیگری را جعل می کنند. هدف این است که فرد مقابل را فریب دهند تا کاری را که مهاجمان می خواهند انجام دهد. قبل از شروع کار، آن ها گاهی اوقات چند پیام را مبادله می کنند تا دقت دیگران را کم کنند.

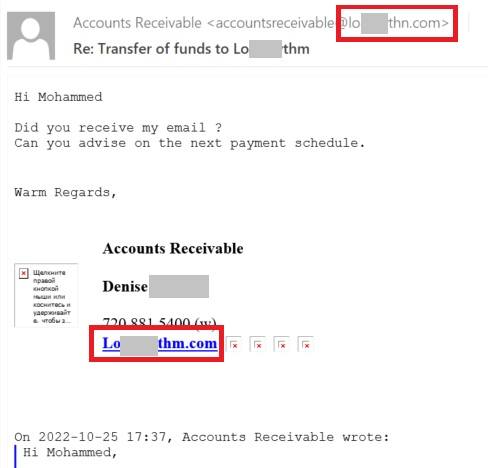

از آنجا که سرقت مکالمه یک حمله هدفمند است، اغلب از یک دامنه مشابه استفاده می کند. یعنی دامنه ای که از نظر ظاهری بسیار نزدیک به دامنه یکی از شرکت کنندگان است؛ اما تفاوت بسیار کمی دارد.

ایمیل مهاجمان: حرف 'n' به جای 'm' در نام دامنه ظاهر می شود.

سرقت مکالمه به طور خاص برای چه چیزی استفاده می شود؟

اهداف سرقت مکالمه به طور کلی نسبتا پیش پا افتاده است: برای دسترسی به برخی از منابع با سرقت اطلاعات لاگین؛ فریب دادن قربانی برای ارسال پول؛ یا وادار کردن قربانی به باز کردن یک پیوست مخرب یا دنبال کردن لینک به یک سایت آلوده.

در برابر سرقت مکالمه چگونه محافظت کنیم؟تهدید اصلی ناشی از سرقت مکالمه این است که شناسایی این نوع ایمیل ها با ابزارهای خودکار بسیار دشوار است. خوشبختانه Kaspersky Security for Microsoft Office 365 تلاش برای پیوستن مخفیانه به مکالمات دیگران را شناسایی می کند. برای کاهش خطرات به شما و شرکای تجاریتان، توصیه می کنیم:

- از رمزهای عبور منحصر به فرد برای ایمیل های کاری استفاده کنید.

- برای ثبت نام در سایت ها و سرویس های خارجی از ایمیل کاری خود استفاده نکنید.

- در صورت مشاهده موارد مشکوک در ایمیل، ابتدا رمز عبور را تغییر دهید؛ سپس بررسی کنید که آیا قوانین فوروارد ایمیل در تنظیمات ظاهر شده است یا خیر.

- با انتخاب یک راهکار امنیتی از شبکه و دستگاه های کارکنان خود محافظت کنید. ما به شما آنتی ویروس های شبکه ایست (نود 32) یا کسپرسکی را پیشنهاد می دهیم.

برای استعلام قیمت لایسنس های شبکه می توانید با کارشناسان فروش شرکت ایده ارتباط تراشه تماس بگیرید.

1- سازش ایمیل تجاری (BEC) نوعی حمله سایبری است که در آن کلاهبردار از ایمیل برای فریب دادن شخصی جهت ارسال پول یا افشای اطلاعات محرمانه شرکت استفاده می کند.

2- یک روش هک است که از آزمون و خطا برای شکستن رمزهای عبور، اعتبارنامه های ورود و کلیدهای رمزگذاری استفاده می کند.

3- یک پیلود مخرب جزئی از حمله می باشد که مسئول اجرای یک فعالیت برای آسیب رساندن به هدف است.